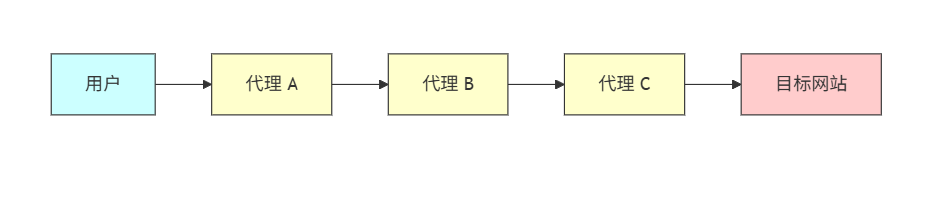

链式代理,用简单通俗的话来说,就是一个请求依次经过多个代理服务器转发,就像快递包裹从一个中转站传到下一个中转站,最后才到达目的地。

举个例子: 你在家想访问某个网站,但不直接连过去,而是先连到代理A,代理A再把你的请求转给代理B,代理B再转给代理C,最后由代理C去访问目标 website(网站)。 网站看到的只是代理C的地址,不知道你的 real 身份。

用户(你)

│

▼

[代理服务器 A] ← 第1层代理(隐藏你的真实IP)

│

▼

[代理服务器 B] ← 第2层代理(A的IP被隐藏,B只知道前一跳是A)

│

▼

[代理服务器 C] ← 第3层代理(B的IP被隐藏)

│

▼

目标网站(例如:example.com)

为啥要用?真有必要吗?

说实话,日常根本用不着。但有些场景,它就是救命稻草:

红队演练:你不想一上来就被 SOC 告警“未知IP扫描”,就得藏好入口。

跨境测试:比如你要模拟某个国家的访问路径,单代理可能被识别为数据中心 IP,但多跳+住宅代理组合更像真实用户。

应急绕过:公司防火墙策略死活不放行,但允许连某台运维跳板,而那台跳板又能连外网——这时候手动搭个两跳代理,比走审批快多了。

但别误会,我们不是为了“躲监管”,而是为了让测试更贴近真实攻击路径,同时保护自己不出现在不该出现的日志里。

别被“匿名”骗了

很多人以为多层代理 = 绝对匿名。醒醒!

如果你最后用 HTTP(不是 HTTPS)访问一个网站,出口代理(最后一跳)能直接看到你传的所有内容——账号、密码、请求体,全透明。

而且,很多免费代理本身就是陷阱。我见过有人用公开代理链跑脚本,结果 GitHub token 被出口节点抓走,仓库被清空。

所以记住:

链式代理只隐藏“你是谁”,不保护“你在干什么”。

想安全?必须配 HTTPS,或者自己加层加密(比如 SSH tunnelling)。

说说缺点:它真的不好用

慢:三跳代理,ping 延迟轻松 300ms+,网页加载像回到拨号上网时代。

脆:中间任何一个节点断了(比如云服务器被回收),整个链就废了。

难排查:连不上?到底是哪一跳挂了?得一层层 telnet 测试。

运维成本高:你得自己维护这些代理节点,确保它们干净、稳定、不被滥用。

所以我一般只在必要时临时搭一条,用完就拆。长期依赖?除非你有自动化运维体系支撑。

Tor 是链式代理吗?

是,但又不完全是。

Tor 自动帮你选三跳节点、自动轮换、自动加密,是“链式代理的平民版”。但它的出口节点鱼龙混杂,不适合传敏感数据,更别提登录后台。

我们做安全测试时,极少直接用 Tor——太不可控。更常见的是用自己掌控的 VPS 搭建可控代理链。

最后一句大实话

链式代理不是“高级黑科技”,它只是网络里的一种路径控制手段。

用得好,能提升隐蔽性和灵活性;用不好,就是给自己挖坑。

如果你只是想“匿名上网”,普通 HTTPS + 可信单代理足够了。

但如果你在做安全评估、渗透测试、或需要模拟复杂网络路径——那它值得你花时间搞明白。